Przedstawienie problemu

Zagadnienie odzyskiwania danych obrosło wieloma mitami i legendami. Kultura popularna często przedstawia bardzo uproszczony obraz pracy funkcjonariuszy Policji i innych służb. W świecie fikcji dysponują oni różnorodnymi magicznymi walizeczkami i pudełeczkami pozwalającymi na odzyskiwanie danych oraz przełamywanie zabezpieczeń i uzyskiwanie dostępu do znajdujących się na różnych nośnikach informacji w szybki i prosty sposób.(...)

Podstawy działania nośników danych

Cyfrowe nośniki danych bardzo istotnie różnią się między sobą w zakresie budowy, rozwiązań konstrukcyjnych, zasad funkcjonowania i fizyki przechowywania informacji. Różnice te przekładają się na podatności na usterki oraz stosowane metody i możliwości odzyskania danych. Tym niemniej możliwe jest przedstawienie ogólnego modelu funkcjonowania nośników danych, analogicznego do modelu ISO/OSI RM opisującego strukturę komunikacji w sieci komputerowej. W pewnym sensie na nośniki danych można też spojrzeć jak na urządzenia służące przekazywaniu informacji, tyle, że nie na odległość, a w czasie.(...)

Interpretacja logiczna

Z punktu widzenia użytkownika dane są przechowywane w postaci plików – zorganizowanych całości zawierających informację określonego typu zapisaną w określonym formacie. Mogą to być dokumenty tekstowe, arkusze kalkulacyjne, obrazy, bazy danych, nagrania audiowizualne i inne. Każdy typ plików ma określoną wewnętrzną strukturę pozwalającą przedstawiać przy pomocy odpowiedniego oprogramowania jego zawartość w sposób czytelny dla użytkowników.(...)

Adresowanie logiczne

Pliki zwykle są uporządkowane w strukturze katalogów umieszczonej na partycji. Za zarządzanie strukturą logiczną partycji odpowiadają systemy plików. Każda z partycji może być sformatowana w jednym, wybranym przez użytkownika systemie plików, przy tym jeśli na nośniku znajduje się kilka partycji, każda z nich może być sformatowana w innym systemie plików, niezależnie od systemów plików na pozostałych partycjach.(...)

Protokoły komunikacyjne

W celu odczytania plików z dysku, trzeba się z nim odpowiednio skomunikować. W początkach techniki komputerowej dominowały zamknięte architektury wykorzystujące wewnętrzne protokoły komunikacyjne producentów. Jednak w miarę rozwoju komputeryzacji pojawiła się potrzeba zapewnienia kompatybilności pomiędzy podzespołami pochodzącymi od różnych producentów. Potrzeba ta doprowadziła do ustandardyzowania protokołów komunikacyjnych.(...)

Adresacja fizyczna

Adresacja fizyczna w nośnikach danych odnosi się bezpośrednio do fizycznych jednostek alokacji i jest niedostępna dla użytkownika. Nawet, jeśli oprogramowanie diagnostyczne, przeznaczone do odzyskiwania danych lub analizy śledczej posługuje się pojęciem adresów lub sektorów fizycznych, zazwyczaj termin ten odnosi się do adresów LBA. Faktyczne fizyczne adresy odnoszą się do współrzędnych fizycznych sektorów w obrotowym układzie odniesienia na talerzach dysków twardych lub bloków i stron w układach Flash-NAND w nośnikach półprzewodnikowych.(...)

Kodowanie i dekodowanie danych

Dane zapisane na nośnikach informacji są danymi przekształconymi w procesie kodowania i istotnie różnią się od tego, co użytkownik widzi w swoich plikach. Jest wiele powodów sprawiających, że dane na cyfrowych nośnikach informacji nie mogą być zapisywane w postaci surowego strumienia zer i jedynek tak, jak może je zobaczyć użytkownik w edytorze szesnastkowym. Do najważniejszych z nich należą konieczność zapewnienia spójności danych i korekcji możliwych błędów oraz dążenie do jak najefektywniejszego upakowania danych na nośniku.(...)

Stany logiczne i fizyczne

Dane użytkownika, to logicznie interpretowany ciąg bitów – zer i jedynek, czyli stanów logicznych odczytywanych z fizycznego medium. Każdy stan logiczny jest interpretacją fizycznego stanu nośnika. To, czy dany stan fizyczny będzie logicznie interpretowany jako „0”, czy jako „1” zależy wyłącznie od przyjętej konwencji, podobnie, jak od konwencji zależy przypisanie ładunku ujemnego elektronowi, a dodatniego – protonowi. Gdyby te oznaczenia przypisano odwrotnie, fizyka by się od tego nie zmieniła, a jedynie zmieniłby się jej opis.(...)

Przyczyny utraty i możliwości odzyskania danych

Utrata dostępu do danych może być spowodowana różnymi czynnikami. Różne typy nośników różnią się wrażliwością na różne rodzaje uszkodzeń oraz możliwościami odzyskania danych. Przy czym nie w każdym przypadku, kiedy odzyskiwanie danych zakończy się niepowodzeniem z powodu przeszkód praktycznych, oznacza to, że ich odzyskanie jest w ogóle niemożliwe. W dalszej części zostaną wskazane najistotniejsze przyczyny utraty dostępu do informacji, metody ich diagnostyki oraz sposoby odzyskiwania danych.

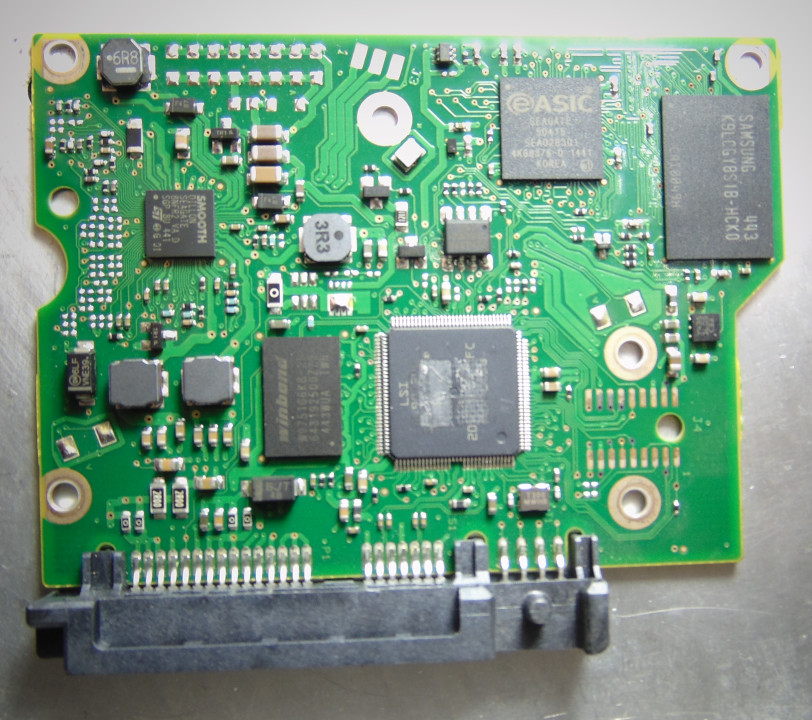

Uszkodzenia elektroniczne

Uszkodzenia elektroniczne najczęściej są wynikiem podłączenia nośnika danych do nieprawidłowego zasilania. Skutki tego typu uszkodzeń typowo ograniczają się do uszkodzenia elementów nieistotnych dla przechowywania danych i na ogół łatwych do wymiany, jak bezpieczniki, diody Zenera, czy rezystory. Dlatego w większości wypadków dla odzyskania dostępu do danych wystarczające jest naprawienie urządzenia.(...)

Uszkodzenia mechaniczne

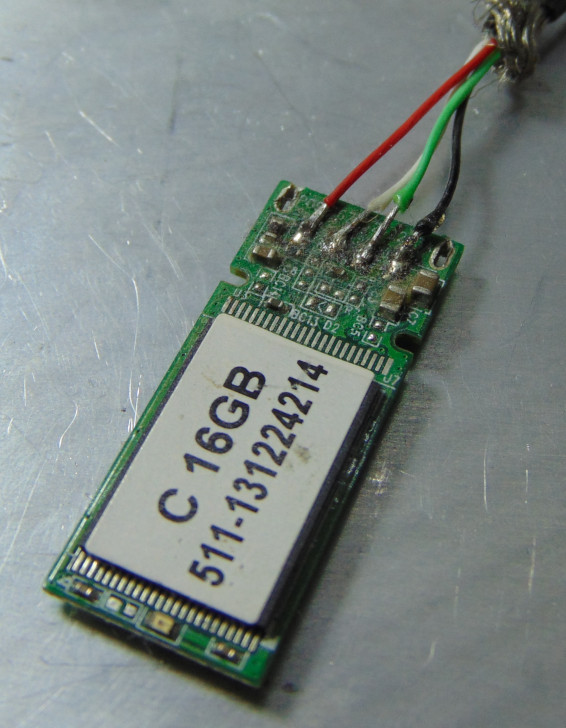

Uszkodzenia mechaniczne nośników danych zasługują na szczególną uwagę, gdyż są one łatwe do szybkiego celowego spowodowania, np. w sytuacji zatrzymania podejrzanego. Z uwagi na ich konstrukcję, dyski twarde są o wiele bardziej podatne na usterki mechaniczne, niż nośniki półprzewodnikowe. W przypadku tych ostatnich najczęściej można spotkać relatywnie proste do identyfikacji i usunięcia usterki, jak np. wyłamanie złącz. Takie uszkodzone złącza można wymienić, a w przypadku uszkodzenia laminatu PCB – ominąć wlutowując się przewodami za uszkodzeniem.

Mechaniczne uszkodzenia nośników półprzewodnikowych

Realne mechaniczne zniszczenie danych na nośnikach półprzewodnikowych jest możliwe tylko poprzez uszkodzenie wszystkich układów Flash-NAND wchodzących w skład takiego nośnika. Przy czym kryształy pamięci zajmują jedynie część układu scalonego i nie każde uszkodzenie uniemożliwia odzyskanie danych. Dlatego warto podjąć próbę odczytania układów, jeśli są one uszkodzone w niewielkim stopniu i można z nimi nawiązać komunikację.(...)

Uszkodzenia mechaniczne dysków twardych

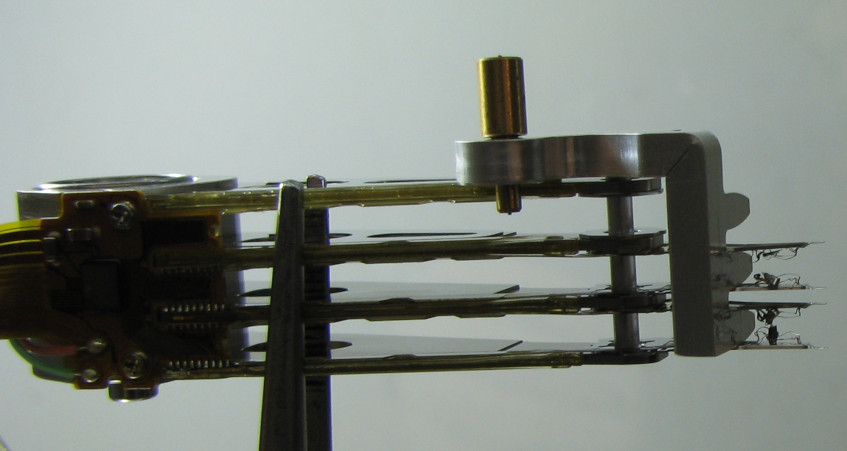

Uszkodzenia bloków magnetycznych głowic

Najbardziej złożone usterki mechaniczne można spowodować w dyskach twardych. Najczęściej uszkodzeniu ulegają bloki magnetycznych głowic, a dokładniej – ślizgacze – sprężyste końcówki ramion, na jakich umieszczane są głowice. Stabilność odczytywanego sygnału w dyskach twardych zależy głównie od stabilności wysokości lotu głowic nad powierzchniami talerzy. Wysokość ta zależy od równowagi pomiędzy aerodynamiczną siłą nośną wytwarzaną przez ruch powietrza wywoływany obracającymi się talerzami, a siłą sprężystości dociskającą ślizgacze do powierzchni talerzy.(...)

Uszkodzenia silników

Znacznie rzadszymi przyczynami niemożności rozpędzenia silnika są zablokowane (zaklinowane) łożyska lub uszkodzenie uzwojeń silnika. Zaklinowanie łożyska było dosyć popularną usterką w dyskach, w jakich stosowano łożyska kulkowe, jednak ponad 20 lat temu spopularyzowały się znacznie bardziej odporne nauszkodzenia łożyska hydrodynamiczne i ten rodzaj uszkodzeń praktycznie zanikł. Do bardzo rzadkich należą też uszkodzenia uzwojeń silnika.(...)

Metody naprawy uszkodzeń mechanicznych

Typowe metody naprawy uszkodzeń mechanicznych polegają na wymianie uszkodzonych podzespołów na sprawne. Zazwyczaj wymieniane są bloki magnetycznych głowic. Przekładanie talerzy do innego korpusu ma sens jedynie w przypadku uszkodzeń silnika i wbrew obiegowym przekonaniom, nie należy tego robić poza sytuacjami, kiedy jest to naprawdę konieczne.(...)

Spin-Stand

Powyższe trudności zostały zauważone już dawno temu i stały się podstawą opracowania koncepcji odzyskiwania danych niezależnie od dysku. Koncepcja ta opiera się o urządzenie pozwalające na zamontowanie talerza w specjalnym urządzeniu (spin-stand) i odczytaniu sygnału przy pomocy uniwersalnej głowicy, a następnie zdekodowaniu i interpretacji tego sygnału z wykorzystaniem odpowiedniego oprogramowania emulującego pracę oprogramowania układowego dysku. Wykonalność takiego procesu została potwierdzona praktycznie w 2006 r.(...)

Zanieczyszczenia i zarysowania powierzchni nośników danych

Innym problemem o charakterze mechanicznym jest zanieczyszczenie lub zarysowanie nośnika. W przypadku chronionych metalowymi obudowami dysków twardych tego typu problemy mogą wynikać z odkształcenia ślizgaczy powodującego kontakt głowic z powierzchniami talerzy lub z nieumiejętnych ingerencji w podsystem mechaniczny przeprowadzanych przez niekompetentne osoby w nieodpowiednich warunkach. W przypadku nośników optycznych, jak płyty CD i DVD, zanieczyszczenie i zarysowanie nośnika najczęściej wynika z niewłaściwego sposobu przechowywania i narażenia ich na oddziaływanie czynników zewnętrznych. Znacznie rzadziej tego typu problemy są powodowane przez zdarzenia losowe, np. zalania.(...)

Metody obrazowania powierzchni nośników danych

Wszystkie praktycznie stosowane metody odzyskiwania danych z dysków twardych oraz płyt nośników optycznych wymagają wprowadzenia nośnika w ruch obrotowy. Oznacza to, że uszkodzenia uniemożliwiające wprowadzenie nośnika w ruch obrotowy, jak złamanie, wygięcie, czy przedziurawienie, w praktyce uniemożliwia odzyskanie danych, chociaż w fizycznym sensie wciąż są one w dużym stopniu odzyskiwalne. Aby dane z tak uszkodzonych nośników odzyskać, konieczne jest zobrazowanie ich powierzchni, a następnie pozyskanie na podstawie obrazu zapisanego sygnału i jego zdekodowanie.(...)

Uszkodzenia oprogramowania układowego

Jeszcze 20 lat temu uszkodzenia oprogramowania układowego nośników danych należały do rzadkości. Od tamtego czasu jednak wiele się zmieniło, a postęp techniczny wymusił znaczny wzrost złożoności oprogramowania układowego, co przyczyniło się do wzrostu jego podatności na awarie. Szczególnie istotnie znaczenie ta kategoria usterek ma w przypadku nośników półprzewodnikowych, odpowiadając za niemal wszystkie ich uszkodzenia oraz w dyskach SMR.(...)

Degradacja nośnika danych

Częstą przyczyną uszkodzeń nośników danych jest ich degradacja. W takich przypadkach nośnik poprawnie przechodzi inicjalizację, wychodzi w gotowość i umożliwia dostęp do adresacji LBA. Jednak podczas prób odczytu zawartości pojawiają się problemy, jak bardzo wolny odczyt, uszkodzone pliki, częste uruchamianie narzędzi do sprawdzania spójności systemów plików, jak chkdsk, scandisk lub fsck, uszkodzone sektory, ostrzegawcze komunikaty podsystemu SMART, a w przypadku dysków twardych – także głośna praca i nietypowe dźwięki pracy głowic.(...)

Uszkodzenia struktur logicznych

Z uszkodzeniami logicznymi mamy do czynienia w sytuacjach, kiedy nośnik, jako urządzenie techniczne, jest sprawny, ale błędy w strukturach logicznych nie pozwalają na uzyskanie dostępu do danych lub kiedy błędy w strukturach logicznych wynikają z uszkodzeń nośnika, np. jego degradacji. Zwłaszcza w drugim, ze wskazanych wyżej przypadków, problemy logiczne najlepiej rozwiązywać pracując na wykonanej wcześniej kopii, aby ograniczyć obciążenie oryginalnego nośnika i ryzyko pogorszenia jego stanu. Uszkodzenia logiczne mogą obejmować tablice partycji, metadane systemów plików lub też błędy w samych plikach.(...)

Najważniejsze zasady zabezpieczenia nośników danych i ich zawartości

Podstawy zabezpieczania nośników informacji i odzyskiwania danych

Przystępując do zabezpieczenia cyfrowych dowodów trudno z góry przewidzieć wszystkie problemy, jakie przyjdzie rozwiązać w celu uzyskania dostępu do danych. Dlatego należy postępować z ostrożnością, minimalizować ryzyko błędów, unikać nadmiernych ingerencji i nie podejmować nieuzasadnionych działań. Warto przy tym w dążeniu do jak najszybszego zabezpieczenia jak największej części dostępnej informacji nie zapominać o ryzyku niepowodzenia i pogorszenia stanu nośnika i w związku z tym unikać ingerencji zamykających drogę do zastosowania innych środków.(...)

Diagnostyka

Przystępując do diagnostyki nośników warto zebrać jak najbardziej szczegółowe informacje na temat urządzenia, jego stanu i zawartości oraz ewentualnych okoliczności powstania uszkodzeń. Trzeba przy tym pamiętać, że wiarygodność takich informacji jest ograniczona. Po pierwsze osoby przekazujące nośnik do analizy lub osoby, u kogo ten nośnik jest zabezpieczany niekoniecznie muszą dysponować odpowiednią wiedzą na temat urządzenia lub kompetencjami pozwalającymi dostatecznie szczegółowo i precyzyjnie opisać jego stan. Po drugie – mogą być zainteresowane celowym wprowadzeniem organów ścigania i wymiaru sprawiedliwości oraz analityków w błąd.(...)

Uzyskanie dostępu do zawartości nośnika

Uzyskanie dostępu do zawartości nośnika często wymaga usunięcia usterek stwierdzonych podczas diagnostyki. W wielu przypadkach konieczna jest wymiana uszkodzonych elementów elektronicznych lub całych podzespołów, jak np. blok magnetycznych głowic. W innych sytuacjach niezbędne są ingerencje w oprogramowanie układowe, w tym usunięcie lub przełamanie zabezpieczeń. W przypadku ingerencji w oprogramowanie układowe, trzeba pamiętać o zabezpieczeniu stanu wyjściowego, aby mieć możliwość powrotu, gdyby wprowadzone zmiany nie przyniosły pożądanego rezultatu.(...)

Wykonanie obrazu nośnika

Wykonanie obrazu (sklonowanie) nośnika można wykonać do innego dysku lub do pliku binarnego. Każdy z tych wariantów ma swoje zalety i swoje ograniczenia i trudno jednoznacznie wskazać, który z nich jest lepszy. Wyboru, gdzie będzie klonowany obraz dysku, dokonuje się w oparciu o specyfikę zadania, obowiązujące wewnętrzne procedury, dostępną infrastrukturę oraz osobiste preferencje operatora.(...)

Rekonstrukcja struktury logicznej

W pierwszym podejściu do rekonstrukcji struktury logicznej zazwyczaj wykorzystuje się zautomatyzowane procedury programu do odzyskiwania danych. Programy tego typu potrafią przeanalizować znalezione fragmenty metadanych systemów plików i wykorzystać je do odbudowy struktur logicznych oraz wirtualnego uzupełnienia brakujących elementów i wartości np. na podstawie kopii danej struktury lub znanych wzajemnych powiązań pomiędzy pewnymi strukturami. Z uwagi na to, że struktury logiczne poszczególnych systemów plików są dosyć dobrze znane, algorytmy sensownych programów do odzyskiwania danych są bardzo zbliżone i dają podobne rezultaty.(...)

Odzyskanie plików

W większości sytuacji rekonstrukcja struktury logicznej systemu plików pozwala na odzyskanie zaadresowanych w niej plików. Pod pewnymi, zależnymi od typu systemu plików i jego wewnętrznej architektury warunkami, często jest też możliwe odzyskanie części usuniętych plików w strukturze katalogów z ich oryginalnymi nazwami, znacznikami czasowymi i innymi obsługiwanymi przez dany system plików atrybutami (np. właścicielskimi). Jest to najbardziej pożądany rezultat, jednak, z uwagi na usterki techniczne, błędy logiczne i celowo podejmowane działania kontrwykrywcze, nie zawsze możliwy do uzyskania. Przy tym to, że coś nie zostało odnalezione i zaadresowane w strukturze logicznej, jeszcze nie znaczy, że nie istnieje.(...)

Pozyskanie informacji zawartej w plikach

Pozyskanie informacji z odzyskanych plików, jeśli nie są one zaszyfrowane lub dostęp do nich nie został zabezpieczony hasłami, w przypadku plików sprawnych na ogół jest prostym zadaniem. Dla uzyskania dostępu do ich zawartości, wystarczy użyć odpowiedniego oprogramowania. Przy tym w przypadku niektórych kategorii urządzeń możemy mieć do czynienia ze specyficznymi formatami plików, metodami kodowania materiału audio i video (np. w różnego typu rejestratorach), a nawet specyficznych systemów plików (elektronika motoryzacyjna, urządzenia internetu rzeczy, drony). W takich przypadkach najlepiej mieć odpowiednie oprogramowanie od producenta urządzenia, a w jego braku, konieczna jest analiza w zakresie inżynierii wstecznej.(...)

Podsumowanie

Fizyczne możliwości odzyskiwania danych wykraczają daleko poza rezultaty uzyskiwane z wykorzystaniem dostępnych narzędzi i powszechnie znanych metod postępowania. Jednak wykorzystanie tego potencjału wymagałoby prowadzenia systematycznych badań w wybranych kierunkach, co wymagałoby spojrzenia na zagadnienie odzyskiwania danych z długofalowej perspektywy, kompleksowego podejścia oraz konsekwentnego zabezpieczania finansowania realizacji kolejnych projektów. I trudno się spodziewać, by w przewidywalnej przyszłości takie badania zostały podjęte.(...)

Całość ukaże się pod koniec sierpnia w książce z referatami pokonferencyjnymi po konferencji "Zwalczanie Przestępczości Internetowej". Jeśli z jakiegoś powodu nie możesz czekać, napisz maila, a dostaniesz pre-print.

Literatura

1. Amer, A., Holliday, J., Long, D. D. E., Miller E. L., Paris, J-F., Schwartz, T. S. J.: Data Management and Layout for Shingled Magnetic Recording, „IEEE Transactions on Magnetics”, 47(10), (2011).

2. Baraniecki, P.: Czas (nie) jest najprostszą rzeczą, Zwalczanie Przestępczości Internetowej, Sanok (2025),

3. Baraniecki, P.: Smartfon i „biling” nie są jedynymi źródłami informacji [w] Matyniak, G. [red.] Zwalczanie przestępczości internetowej, Uczelnia Państwowa im. Jana Grodka, Sanok (2025),

4. Bertram, H. N.: Theory of Magnetic Recording, Cambridge University Press, London (1994),

5. Bitter, F.: Experiments on the Nature of Ferromagnetism, “Physical Review” 41(507), (1932),

6. Chan, K. S., Radhakrishnan, R., Eason, K., Elidrissi, M. R., Miles, J. J., Vasic, B., Krishnan, A. R.: Channel models and detectors for two-dimensional magnetic recording. “IEEE Transactions on Magnetics”, 46(3), (2010),

7. Chen, B. M., Lee, T. H., Peng, K., Venkataramanan, V.: Hard Disk Drive Servo Systems, Springer-Verlag, London, (2006),

8. Chiang M.-L., Lee, P. C. H., Chang, R.-Ch.: Using data clustering to improve cleaning performance for flash memory, „Software: Practice and Experience” 29(3), (1999),

9. Davies, G.: Vehicle forensics best practice and future direction, Flash Data Recovery and Digital Forensic Summit, Warszawa (2024),

10. De Nardi, C., Desplats, R., Perdu, P., Beaudoin, F., Gauffier, J-L.: Oxide charge measurements in EEPROM devices, „Microelectronics Reliability” 45 (2005),

11. Dieny, B., Goldfarb, R. B., Lee, K.-J.: Introduction to Magnetic Random Access Memory, IEEE Press, Piscataway, (2017),

12. Du, C., Pang, C. K., Multi-Stage Actuation Systems and Control, CRC Press, Boca Raton, (2019),

13. Fetah, M., Rezvani, M., Irani, Y.: A New Method of Coding for Steganography Based on LSB Matching Revisited, „Security and Comminications Network” 5 (2021),

14. Fukami, A.: Exploiting the eMMC security features using the VNR, Flash Data Recovery & Digital Forensic Summit Warszawa (2024),

15. Gomez, R., Adly, A., Mayergoyz, I., Burke, E.: Magnetic Force Scanning Tunnelling Microscope Imaging of Overwritten Data, “IEEE Transactions on Magnetics” 28(5), (1992),

16. Gomez, R., Burke, E., Adly, A., Mayergoyz, I., Gorczyca, J.: Microscopic Investigations of Overwritten Data, “Journal of Applied Physics” 73(10), 6001 (1993),

17. Gupta, M. R., Hoeschele, M. D., Rogers, M. K: Hidden Disk Areas: HPA and DCO. “International Journal of Digital Evidence” 5(1), (2006),

18. Hanzii, D., Kelm, E., Luapunov, N., Milovanov, R., Molodcova, G., Yanul, M., Zubov, D.: Determining the state of non-volatile memory cell of floating gate using scanning probe microscopy, „Proceedings of the SPIE”, Volume 8700 (2013),

19. https://flashboot.ru/ [dostęp 24 lutego 2026 r.],

20. https://kaleron.edu.pl/vykorystannia-poszkodzenych-blokiv-mahnitnych-holovok-u-vidnovlenni-danych.php [dostęp 24 lutego 2026 r.],

21. https://kaleron.pl/awarie-SSD.php [dostęp 24 lutego 2026 r.],

22. https://t13.org/index.php/standards-published [dostęp 24 lutego 2026 r.],

23. https://www.nomoreransom.org/pl/index.html [dostęp 24 lutego 2026 r.],

24. https://www.t10.org/scsi-3.htm [dostęp 24 lutego 2026 r.],

25. https://www.usbdev.ru/ [dostęp 24 lutego 2026 r.],

26. Hughes, G. F., Commins, D. M., Coughlin, T.: Disposal of disk and tape data by secure sanitization, “IEEE Security and Privacy”, 7(4), (2009),

27. Hwang, E., Oenning, T., Mathew, G., Rahgozar, P., Tedja, S., Fang, H., Garfunkel, G., Wu, Y., Hu, D., Duquette, P., Fitch, K., Rabbitt, C., Petrizzi, J., Wilson, B., Rauschmayer, R.: Skew-Dependent Performance Evaluation of Array-Reader-Based Magnetic Recording With Dual-Reader, “IEEE Transactions on Magnetics” 51(4), (2015),

28. Jiang, B.-Y., Zhang, K., Machita, T., Chen, W., Dovek, M.: Tunneling magnetoresistive device as read heads in hard disk drives, „Journal of Magnetism and Magnetic Materials” 571 (2023),

29. Kaczmarzyk, P.: Jak błędy w podręcznikach informatyki wpływają na wiedzę uczniów? „Security Magazine” 9(30), (2024),

30. Kaczmarzyk, P.: Jak przewidzieć awarię SSD, „Security Magazine” 2(23), (2024),

31. Kaczmarzyk, P.: Możliwości odzyskiwania filmów z kamer i aparatów, The Hack Summit, Warszawa (2025),

32. Kaczmarzyk, P.: Niszczenie danych – regulacje, a rzeczywista skuteczność, Security Management Audit Forum „Semafor”, Warszawa (2024),

33. Kaczmarzyk, P.: Podstawy diagnostyki dysków twardych, „Security Magazine” 2(11), (2023),

34. Kaczmarzyk, P.: Przyznajemy Nagrodę Gutmanna, Advanced Threat Summit, Warszawa (2025),

35. Kaczmarzyk, P.: Rodzaje uszkodzonych sektorów, „Security Magazine” 7(28), (2024),

36. Kaczmarzyk, P.: Rola metadanych w przechowywaniu plików, „Security Magazine” 5(14), (2023),

37. Kaczmarzyk, P.: SMART w diagnostyce i monitoringu dysków, „Security Magazine” 8(29), (2024),

38. Kaczmarzyk, P.: TRIM w dyskach SMR i SSD, The Hack Summit, Warszawa (2024),

39. Kaczmarzyk, P.: Wyrzucamy algorytm Gutmanna do kosza, The Hack Summit, Warszawa (2023),

40. Kaczorowski, A., Budaszewski, R., Kalisiak, S., Krać-Batyra, A., Sidor, T.: Podejrzenie seksualnego wykorzystania dziecka, „Gazeta Policyjna” 1(61), (2026),

41. Kanai, Y., Jinbo, Y., Tsukamoto, T., Greaves, S. J., Yoshida, K., Muraoka, H.: Finite-Element and Micromagnetic Modeling of Write Heads for Shingled Recording, “IEEE Transactions on Magnetics”, 46(3), (2010),

42. Khatami, S. M., Vasić, B.: Generalized Belief Propagation Detector for TDMR Microcell Model, “IEEE Transactions on Magnetics” 49(7), (2013),

43. Khizroev, S., Litvinov, D.: Perpendicular magnetic recording, Kluiwer Academic Publishers, Dordrecht (2004),

44. Li, H., Liu, B., Hua, W., Chong, T-C.: Intermolecular force, surface roughness, and stability of head-disk interface, “Journal of Applied Physics” 97 (2005),

45. Lin, S., Costello, D. J.: Error control coding, Pearson Education Inc., Upper Saddle River (1983),

46. Mallinson, J. C.: Magneto-Resistive and Spin Valve Heads, Academic Press, San Diego, (2002),

47. Mamun, al, A., Guo, G. X., Bi, Ch.: Hard Disk Drive Mechatronics and Control, CRC Press, Boca Raton, (2006),

48. Mansuripur, M., Sincerbox, G.: Principles and Techniques of Optical Data Storage, „Proceedings of the IEEE” 85(11), (1997),

49. Mayergoyz, I. D., Tse, C.: Spin-stand Microscopy of Hard Disk Data. Elsevier Science Ltd., Amsterdam (2007),

50. Micheloni, R., Crippa, L., Marelli, A.: Inside NAND Flash Memories, Springer, Dordrecht (2010),

51. Miura, K., Yamamoto, E., Aoi, H., Muraoka, H.: Skew angle effect in shingled writting magnetic recording, „Physics Procedia” 16, (2011),

52. Moreira, J. C., Farrell, P. G., Essentials of Error Control Coding, John Wiley & Sons, Ltd., Chichester (2006),

53. Nikkel, B., Metody zabezpieczenia cyfrowego, tłum. K. Kulczycki, Wydawnictwo Naukowe PWN S. A., Warszawa (2021),

54. Ning, S., Luo, J.: Demonstration and Understanding of Nano-RAM Novel One-Time Programmable Memory Application, “IEEE Transactions on Electron Devices” 66(5), (2019),

55. Nishi, Y.: Advances in Non-volatile Memory and Storage Technology, Elsevier, Cambridge, (2014),

56. Patterson, D. A., Gibson, G., Katz, R. H.: A Case for Redundant Arrays of Inexpensive Disks (RAID), „ACM SIGMOD Record” 17(3), (1988),

57. Pawlikowski, M.: Flash – how to make life easier. Tips and tricks, Flash Data Recovery & Digital Forensic Summit, Warszawa (2024),

58. Pawlikowski, M.: Where is the limit? Analysis of devices from maritime disasters. Flash Data Recovery & Digital Forensic Summit Warszawa (2023),

59. Redaelli, A.: Phase Change Memory Device Physics, Reliability and Applications, Springer, Cham, (2018),

60. Riggle, C. M., McCarthy, S. G.: Design of Error Correction Systems for Disk Drives, “IEEE Transactions on Magnetics” 34(4), (1998),

61. Ruemmler, Ch., Wilkes, J.: An introduction to disk drive modeling, „IEEE Computer 27(3)”, (1994),

62. Schouhamer Immink, K. A.: Codes for Mass Data Storage Systems, Shannon Foundation Publishers, Eindhoven (2004),

63. Sheremetov, S.: Vehicle forensic, IoT and embedded file systems, Flash Data Recovery and Digital Forensic Summit, Warszawa (2023),

64. Sobey, Ch. H.: Drive-Independent Data Recovery: The Current State-of-the-Art, “IEEE Transactions on Magnetics” 42(2), (2006),

65. Sołodow, I. A.: Mechanizm działania dysku twardego typu HDD i możliwości odzyskiwania danych po jego uszkodzeniu, „Prokuratura i Prawo” 3. (2018),

66. Sweeney, P.: Error control coding. From theory to practice, John Wiley & Sons, Ltd., Chichester (2002),

67. Šestanj I.: NAND Flash Data Recovery Cookbook, Igor Šestanj, Belgrade (2016),

68. Thirumalai, G. K., A Beginner’s Guide to SSD Firmware: Designing, Optimizing, and Maintaining SSD Firmware, Apress, San Jose (2023),

69. Uematsu, Y., Fukushi, M.: Servo track writing technology, “Fujitsu Scientific & Technical Journal”, 37(2), (2001),

70. Vasić, B., Kurtas, E. M.: Coding and signal processing for magnetic recording systems, CRC Press LLC, Boca Raton (2005),

71. Wright, C., Kleiman, D., Shyaam Sundhar, R. S.: Overwriting Hard Drive Data: The Great Wiping Controversy. R. Sekar and A.K. Pujari (Eds.): ICISS 2008, LNCS 5352, Springer-Verlag Berlin Heidelberg (2008),

72. Wu, Z.: Coding and Iterative Detection for Magnetic Recording Channels, Springer Science + Business Media LLC, New York (2000),

73. Yamada, T., Fukushi, M., Suzuki, H., Takaishi, K.: Servo track writing technology, “Fujitsu Scientific & Technical Journal”, 42(1), (2006),

74. Агалиди, Ю. С., Кожухарь, П. В., Левый, С. В., Мачнев, А. М., Пономарёв, С. Л.: Исследование индуцированных магнитных полей рассеяния тонкопленочных дисперсных ферромагнетиков, „Известия высшых учебных заведений. Радиоэлектроника” т. 55 № 5(559) (2012),

75. Коженевский, С. Р.: Аппаратные методы восстановления информации, хранимой на жёстких дисках, “Реєстрація, зберігання та обробка даних”. Том 4, № 2, (2002),

76. Коженевский, С. Р.: Взгляд на жёсткий диск "изнутри". Визуальный анализ. ООО "ЕПОС", Київ, (2004),

77. Коженевский, С. Р.: Взгляд на жёсткий диск "изнутри". Магнитные головки, ООО "ЕПОС", Київ (2009),

78. Коженевский, С. Р.: Взгляд на жёсткий диск "изнутри". Механика и сервосистема, ООО "ЕПОС", Київ (2007),

79. Коженевский, С. Р.: Взгляд на жёсткий диск "изнутри". Основы хранения информации, ООО "ЕПОС", Київ (2005),

80. Коженевский, С. Р., Левый, С. В., Вишневский, В. С., Прокопенко, С. Д.: Методы визуализации магнитных полей носителей информации. Информационная безопасность офиса. Научно — практический сборник. Выпуск первый. «Технические средства защиты информации», К.:ООО «ТИД ДС» (2003),

81. Коженевский, С., Прокопенко, С., Гайшинец, В.: Восстановление информации на жёстких дисках с заклинившим шпиндельным двигателем, “Реєстрація, зберігання та обробка даних”, том 10, №4, (2008),

82. Сенкевич, Г. Е.: Искусство восстановления данных, БХВ-Петербург, Санкт Петербург, (2011),

83. Ташков П. А.: Восстанавливаем данные на 100%, Питер, Санкт Петербург (2010).